Mission cryptographique

L’objectif de cette activité est de faire découvrir des concepts cryptographiques à l’aide d’une série d’énigmes. Elle peut être déclinée du cycle 3 à la fin du lycée et au-delà, et être utilisée en classe aussi bien que pour des animations de type Fête de la Science, Semaine des Mathématiques, Stages MathC2+, Liaison École-Collège, Journées Portes ouvertes, etc.

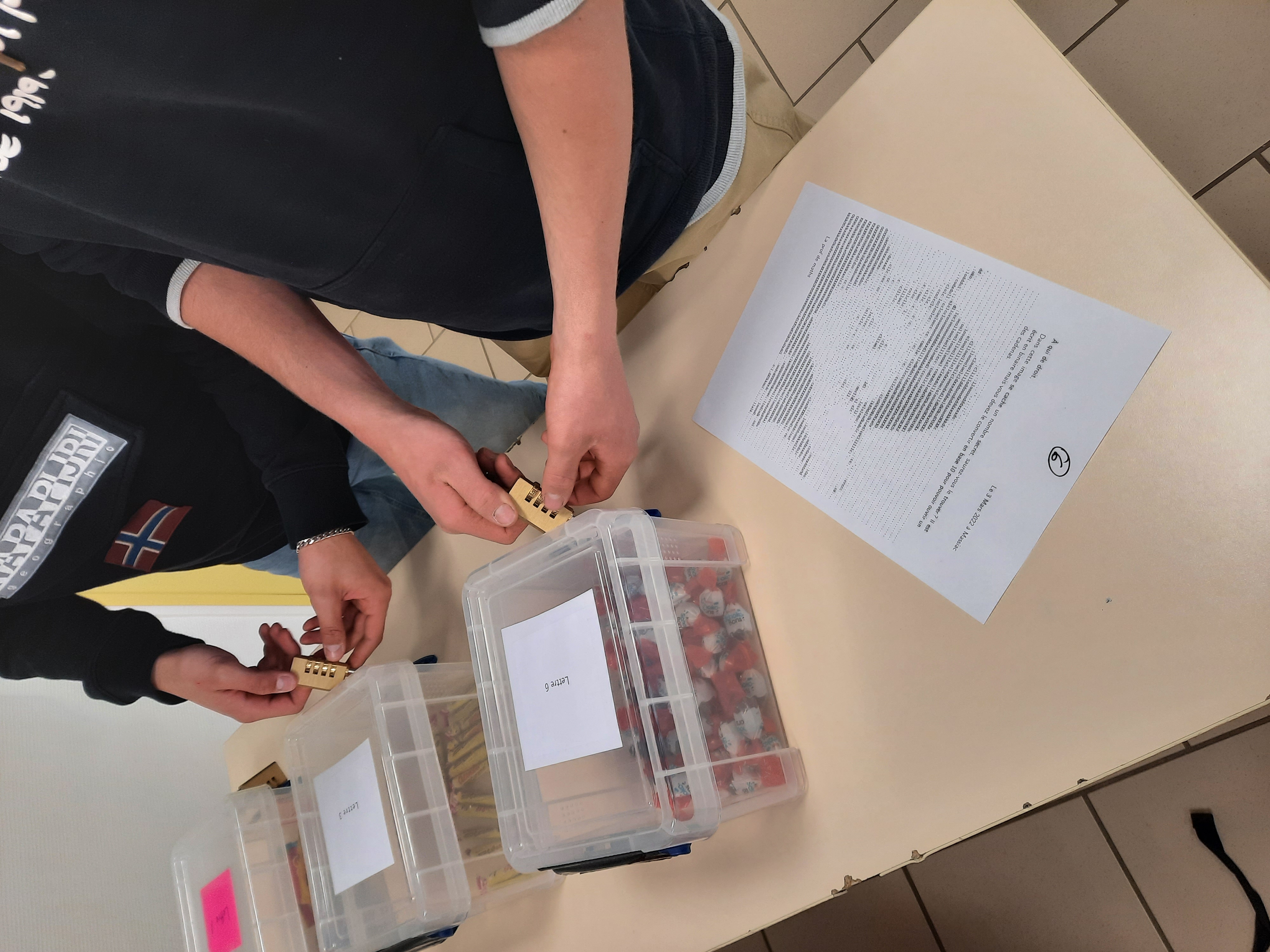

Une mission cryptographique est constituée d’une série de lettres permettant d’accéder à un secret en résolvant des énigmes cryptographiques.

- La lettre d’introduction présente la mission et son but ;

- Le corps de la mission est constitué par un nombre variable de lettres, proposant chacune une énigme cryptographique, et dont la solution est un nombre ;

- La lettre de conclusion présente une dernière énigme, utilisant tous les nombres trouvés dans les lettres précédentes, et dont la solution est un dernier nombre. Lors de nos séances, ce dernier nombre permet d’ouvrir le cadenas d’un coffre contenant généralement des bonbons.

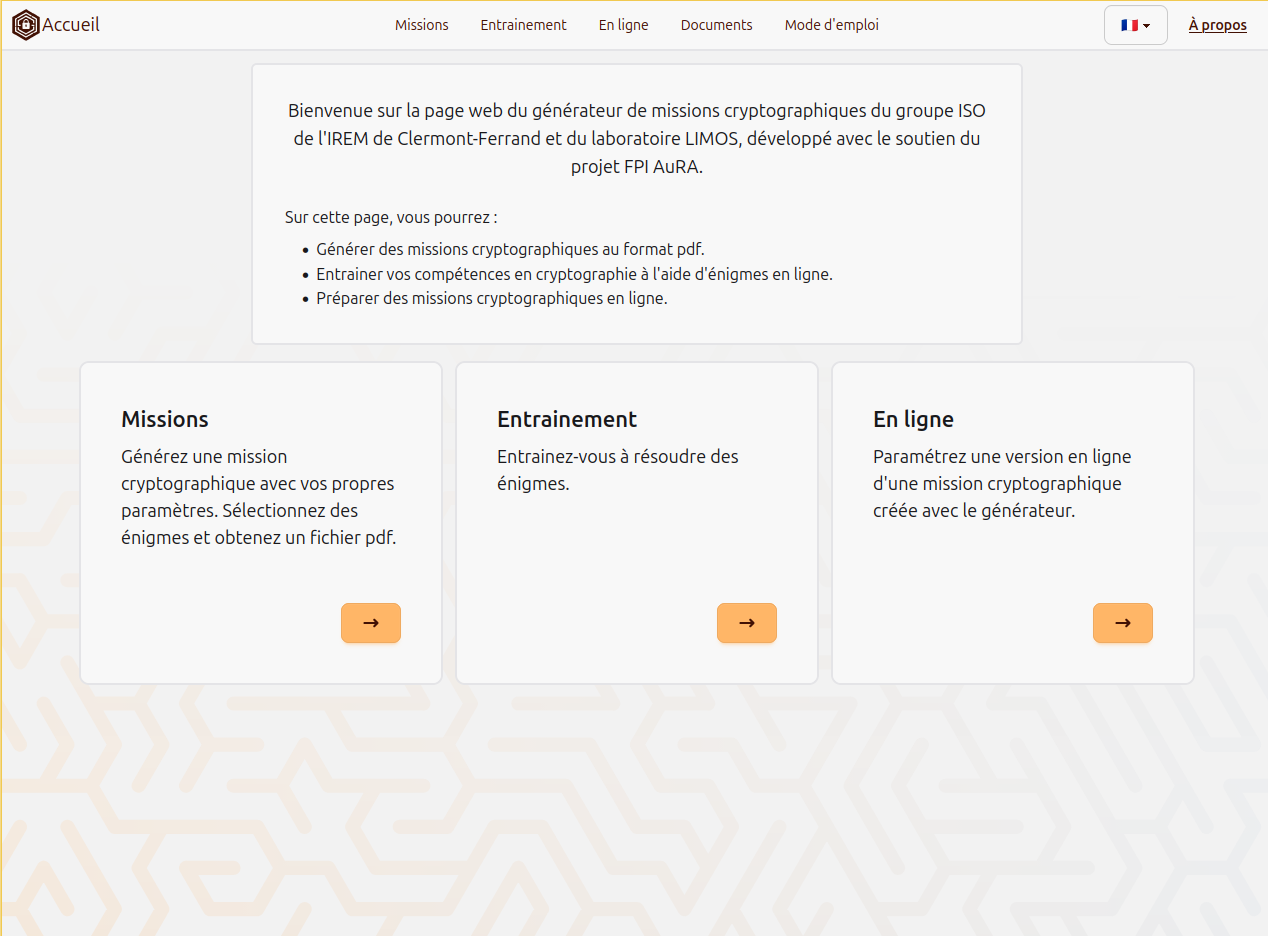

Pour créer une mission cryptographique personnalisée : ici

La mission peut être personnalisée de nombreuses façons pour l’adapter au temps disponible et au public visé.

- Le nombre de lettres du corps de la mission est paramétrable ;

- Une soixantaine d’énigmes plus ou moins difficiles sont proposées ;

- Le type de l’énigme de la lettre de conclusion est à choisir parmi plusieurs possibilités de difficultés différentes ;

- La date et la signature des lettres sont personnalisables, de même que les textes des énigmes ;

- Les nombres constituant les solutions des énigmes peuvent être choisis aléatoirement par le site ou fournis par l’utilisateur.

Une fois ce paramétrage effectué, le site génère l’ensemble des fichiers nécessaires aux formats LaTeX et pdf : l’introduction, les énigmes, la conclusion et un récapitulatif des réponses.

Documents

- Une mission destinée à des élèves de cycle 3 :

. Elle est composée de 5 énigmes simples (Chiffrement de César - Écriture en miroir - Carte du ciel - Codage par plages - Où est Charlie ?). Le secret final est obtenu en additionnant les nombres trouvés dans chaque lettre. Solutions

. Elle est composée de 5 énigmes simples (Chiffrement de César - Écriture en miroir - Carte du ciel - Codage par plages - Où est Charlie ?). Le secret final est obtenu en additionnant les nombres trouvés dans chaque lettre. Solutions - Une mission pour des élèves de cycle 4 :

. Elle est composée de 5 énigmes (Chiffrement pigpen - Substitution des chiffres - Réseau social - Stéganographie - Codage décimal). Le secret final est obtenu en calculant une expression algébrique à partir des nombres trouvés dans chaque lettre. Solutions

. Elle est composée de 5 énigmes (Chiffrement pigpen - Substitution des chiffres - Réseau social - Stéganographie - Codage décimal). Le secret final est obtenu en calculant une expression algébrique à partir des nombres trouvés dans chaque lettre. Solutions - Une mission destinée à des élèves de seconde :

. Elle est composée de 5 énigmes (Reverse - Trier les mots de passe - Cryptographie visuelle - Courbes de Bézier avec coordonnées - Qui-est-ce ?). Le secret final est obtenu à partir des nombres trouvés dans chaque lettre en entrelaçant des bandelettes selon un modèle. Solutions

. Elle est composée de 5 énigmes (Reverse - Trier les mots de passe - Cryptographie visuelle - Courbes de Bézier avec coordonnées - Qui-est-ce ?). Le secret final est obtenu à partir des nombres trouvés dans chaque lettre en entrelaçant des bandelettes selon un modèle. Solutions - Une mission destinée à des lycéen.ne.s scientifiques :

. Elle est composée de 6 énigmes (Enigma - Musique - OSINT - Scytale - Huffman - Mastermind avec Vigenère). Le secret final est obtenu à partir des nombres trouvés dans chaque lettre en utilisant la méthode du partage de secret de Shamir. Solutions

. Elle est composée de 6 énigmes (Enigma - Musique - OSINT - Scytale - Huffman - Mastermind avec Vigenère). Le secret final est obtenu à partir des nombres trouvés dans chaque lettre en utilisant la méthode du partage de secret de Shamir. Solutions - Une mission destinée à des étudiants en sciences :

. Elle est composée de 8 énigmes assez difficiles (Demifloat - Sphinx - Alien - Canal auxiliaire RSA - DH grille - Bandelettes - Résistance). Le secret final est obtenu à partir des nombres trouvés dans chaque lettre en utilisant la méthode du partage de secret de Shamir vérifiable. Solutions

. Elle est composée de 8 énigmes assez difficiles (Demifloat - Sphinx - Alien - Canal auxiliaire RSA - DH grille - Bandelettes - Résistance). Le secret final est obtenu à partir des nombres trouvés dans chaque lettre en utilisant la méthode du partage de secret de Shamir vérifiable. Solutions - Sept autres énigmes en vrac :

. Il s’agit de Hommes dansants - Jefferson - Chiffrement homophone - Écriture cistercienne des nombres - Brute force - Sonore. Solutions

. Il s’agit de Hommes dansants - Jefferson - Chiffrement homophone - Écriture cistercienne des nombres - Brute force - Sonore. Solutions